Kategoria: Prawo

Słabe standardy ochrony danych pacjentów w polskich szpitalach i przychodniach

Dane pacjentów zgromadzone w szpitalach oraz przychodniach cieszą się coraz większym zainteresowaniem przestępców. W latach 2019 – 2022 liczba cyberataków na placówki medyczne w Polsce wzrosła pięciokrotnie. Tylko w ciągu ostatnich sześciu miesięcy doszło do dwóch dużych włamań, w wyniku których wyciekły dane osobowe około 400 tys. Polaków. Tymczasem to może być tylko wierzchołek góry lodowej, ponieważ o wielu skutecznych atakach przeprowadzonych przez hakerów […]

Czytaj więcej

Ostrzeżenia BIK – dla większej ochrony przed cyber-wyłudzeniami

Od 15 kwietnia poszerzył się pakiet korzyści dla wszystkich przezornych osób, które chcą jeszcze lepiej chronić się przed oszustami. Każdy, kto ma aktywne Alerty BIK, od poniedziałku otrzymuje dodatkowe powiadomienie mailowe, ostrzegające o aktualnych atakach ze strony cyberprzestępców. – Taka wiadomość, choć nie zawsze musi dotyczyć nas bezpośrednio, pomaga wzbudzić czujność o bezpieczeństwo własne, jak również naszych bliskich, […]

Czytaj więcej

Polskie firmy na celowniku cyberprzestępców – ogromne nasilenie ataków i prób kradzieży danych

Spam może być groźniejszy, niż nam się wydaje. Analitycy ESET wykryli kampanie, w których przestępcy, podszywając się pod prawdziwe firmy i ich pracowników, rozsyłali fałszywe maile i w ten sposób wykradali cenne dane. W drugim półroczu 2023 roku w Polsce powstrzymano 26 000 takich ataków. W żadnym inny kraju nie było ich tak wielu. Kampania spamowa była wymierzona w firmy w Polsce, a wykorzystywane […]

Czytaj więcej

Sztuczna inteligencja na straży bezpieczeństwa – analityka obrazu w systemach monitoringu

Nowoczesne technologie błyskawicznie zmieniają metody ochrony osób i mienia na całym świecie. Sztuczna inteligencja będzie wykorzystana m.in. przy zabezpieczeniu Igrzysk Olimpijskich w Paryżu w 2024 roku. Dzięki wprowadzeniu zaawansowanych algorytmów do systemów monitoringu, będą one w stanie wykrywać potencjalne zagrożenia, czy porzucone przedmioty. To tylko jedno z wielu zastosowań analityki obrazu, która zapewnia nieosiągalną dotąd jakość obserwacji. Eksperci z branży bezpieczeństwa twierdzą, że zautomatyzowana […]

Czytaj więcej

Opieka zdrowotna w czołówce sektorów dotkniętych cyberatakami

Netskope Threat Labs opublikowało swój najnowszy raport badawczy, z którego wynika, że opieka zdrowotna znalazła się w czołówce sektorów dotkniętych w ubiegłym roku cyberatakami. W ich wyniku skradzionych zostało ponad milion rekordów. Cyberprzestępcy używając złośliwego oprogramowania kradli dane pacjentów albo blokowali infrastrukturę informatyczną zakładów opieki zdrowotnej, żądając okupu lub sprzedając skradzione dane w tym pacjentów na czarnym rynku. Warto […]

Czytaj więcej

Wirus ukrywający się w cyfrowym obrazku, czyli mniej znane metody działania cyberprzestępców

Chyba wszyscy już wiemy, że niebezpieczne wirusy mogą być przesyłane do nas w mailach, w formie załączników czy linków. Cyberprzestępcy zdołali jednak wypracować zdecydowanie bardziej wyrafinowane metody infekowania sprzętu. Wśród nich, jedną z najbardziej kreatywnych jest ukrywanie złośliwego oprogramowania w grafikach. Czy da się rozpoznać takie obrazki? Jak się ochronić przez tym zagrożeniem? Ukrywanie złośliwego kodu w obrazkach może brzmieć […]

Czytaj więcej

Czterodniowy tydzień pracy? Tylko jedna piąta Polaków nie jest przekonana do tej idei.

Idea skrócenia tygodnia pracy budzi w Polsce coraz większe emocje i jest coraz częściej omawianym pomysłem zmiany na rynku pracy. Ze wstępnych analiz dokonanych przez Ministerstwo Rodziny, Pracy i Polityki Społecznej wynika, że model 4-dniowego tygodnia pracy byłby łatwiejszy do wdrożenia niż skrócenie tygodniowej liczby godzin do przepracowania z 40 do 35. Szefowa resortu, Agnieszka Dziemianowicz-Bąk, zapewnia, że w obu wariantach zachowalibyśmy obecny […]

Czytaj więcej

Niezdrowe praktyki mobilnych aplikacji zdrowotnych. Czy nasze dane są dobrze zabezpieczone?

Rozwój technologii mobilnych i cyfrowych przyniósł znaczące udogodnienia w wielu aspektach życia codziennego, w tym w monitorowaniu i zarządzaniu zdrowiem. Aplikacje zdrowotne, które śledzą naszą aktywność fizyczną, nawyki żywieniowe, jakość snu czy nawet stan zdrowia psychicznego, błyskawicznie zadomowiły się na naszych smartfonach. Jednak, jak podkreślają eksperci ds. cyberbezpieczeństwa, te wyspecjalizowane aplikacje często uskuteczniają „niezdrowe” nawyki dotyczące gromadzenia naszych danych […]

Czytaj więcej

Konsumenci nie będą kupować w firmie, z której wykradziono ich dane

Wzrasta procent ludzi przywiązujących wagę do bezpieczeństwa swoich danych osobowych, które mogą wyciec z baz danych firm prywatnych lub z sektora publicznego. Badanie przeprowadzone przez ChronPESEL.pl wskazuje, że prawie 40% dorosłych Polaków jest już świadomych powagi tego typu problemów. Strach przed potencjalnymi konsekwencjami takich naruszeń skutkuje rosnącą nieufnością wobec firm, które na takie wycieki pozwoliły. Analiza Uniwersytetu […]

Czytaj więcej

Ogromny cyberatak wymierzony we Francję – konieczne zwiększenie cyber-ochrony wyborów do Parlamentu Europejskiego i Igrzysk Olimpijskich

Cyberataki o „bezprecedensowej intensywności” uderzyły w weekend w kilka francuskich instytucji rządowych. Biuro premiera poinformowało, że sytuacja została opanowana. Ataki miały miejsce na kilka miesięcy przed Igrzyskami Olimpijskimi w Paryżu i wyborami do Europarlamentu. Biuro premiera Gabriela Attala poinformowało, że celem ataków było kilka organów państwowych, ale nie podało szczegółów. „Wiele służb ministerialnych było celem ataków” od niedzieli „przy użyciu znanych środków technicznych, […]

Czytaj więcej

Jak walczyć z phishingiem? Usunięcie wiadomości nie wystarczy – zgłaszajmy je do CERT Polska

Ponad połowa Polaków była celem ataku phishingowego – wynika z najnowszego raportu SMSAPI Bezpieczeństwo cyfrowe Polaków. Eksperci twierdzą, że to i tak zaniżony wynik. I dodają, że aby skutecznie radzić sobie z tym zagrożeniem nie możemy ograniczać się tylko do usuwania podejrzanych wiadomości. Podejrzane wiadomości od oszustów podszywających się pod firmy kurierskie, banki, czy też – w okresie rozliczania PIT-ów – pod urzędy skarbowe, to dziś zjawisko […]

Czytaj więcej

Rosyjska cyberkampania psychologiczna zdemaskowana!

Fałszywe informacje o niedoborach leków, ogrzewania i żywności, domeny wykorzystujące nazwisko Aleksieja Nawalnego, komunikaty sugerujące obywatelom Ukrainy dobrowolną amputację nóg i rąk jako sposób na uniknięcie służby wojskowej oraz jedzenie gołębi jako receptę na ewentualne braki produktów – to przekazy nagłaśniane w ramach dezinformacyjnej, psychologicznej kampanii, jaką prowadzili cyberprzestępcy powiązani z Rosją od września 2023 do stycznia 2024. Szokujące działania zdemaskowali […]

Czytaj więcej

Jednolity System Antyplagiatowy – promotor sprawdzi, czy student korzystał z technologii ChatGPT

W związku z rosnącą popularnością narzędzia ChatGPT i wzrostem ryzyka wykorzystywania go przez studentów do przygotowywania prac dyplomowych, eksperci z Ośrodka Przetwarzania Informacji (OPI) postanowili pomóc wszystkim promotorom w kraju – dodali nową funkcję do Jednolitego Systemu Antyplagiatowego (JSA). Już od lutego 2024 roku każda jednostka prowadząca studia wyższe lub szkołę doktorską może bezpłatnie zbadać, czy dana praca dyplomowa została napisana […]

Czytaj więcej

Walentynki – ulubiony dzień w kalendarzu cyber-oszustów matrymonialnych

Większość użytkowników aplikacji randkowych wie, że korzystając z tej formy poznawania nowych ludzi należy wystrzegać się próśb o pożyczki czy o nagie zdjęcia. Ta rosnąca znajomość jednej z najważniejszych zasad bezpiecznego korzystania z Internetu, to w dużej mierze zasługa ekspertów od cyberbezpieczeństwa oraz mediów technologicznych, dzięki którym porady o tej tematyce trafiają do szerokiego grona czytelników. Niestety, cyberprzestępcy są tego świadomi i sięgają po coraz bardziej wyrachowane i pomysłowe metody do oszukiwania […]

Czytaj więcej

Raport EFL: cyberbezpieczeństwo polskich firm dalekie od ideału – zwłaszcza w sektorze MŚP

Każda firma może stać się celem cyberataku, jednak to w sektorze MŚP (SMB) najczęściej zapomina się o należytej ochronie urządzeń, lekceważy dbanie o bezpieczeństwo danych i ignoruje konieczność edukacji pracowników w tym zakresie. Nowy raport specjalny EFL pokazuje, jak polskie firmy dbają o cyberodporność oraz na jakie zagrożenia muszą uważać. Przedsiębiorstwa wobec cyberataków Nawet co trzeci pracownik klika w nieznany […]

Czytaj więcej

Rekrutacyjny szwindel w branży turystyczno-hotelarskiej – cyberprzestępcy wabią atrakcyjną pracą

„Praca przez 30-50 minut dziennie”, „Rekrutacja pracowników zdalnych do hoteli na całym świecie”, „proste zadania”, „relaks i szczęście”, „dziennie 400 – 2500 zł” – takimi obietnicami mamią użytkowników smartfonów autorzy nowego oszustwa SMS-owego, które wykorzystuje bezprawnie znane marki z branży turystycznej, m.in. Booking, Hilton, Four Seasons, Accor czy Marriott. Mechanizm prześledzili i zdemaskowali eksperci ds. cyberbezpieczeństwa ESET. Nasza firma […]

Czytaj więcej

Uważaj na fałszywe maile od… szefa. To może być cyberatak!

„Chcę z tobą porozmawiać. Czy będziesz dostępny/dostępna za godzinę?”, „Ważna kwestia do omówienia, proszę o spotkanie”, „Masz czas jutro? Musimy porozmawiać” – tego typu wiadomości na skrzynce firmowej mogą być próbą ataku phishingowego, nawet jeśli wyglądają na wysłane przez naszego szefa czy managera. Eksperci ds. cyberbezpieczeństwa zwracają uwagę na nową falę ataków wymierzonych w pracowników. Wiadomość o treści „Chcę z tobą porozmawiać” otrzymana od przełożonego […]

Czytaj więcej

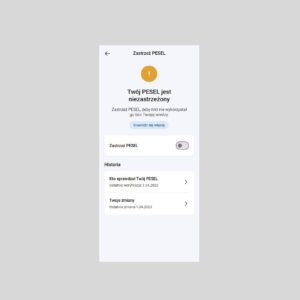

Zastrzeż swój PESEL w aplikacji mObywatel 2.0. Funkcja jest dostępna od dzisiaj

Użytkownicy aplikacji mObywatel oczekiwali tej funkcjonalności i wreszcie jest. Możliwość zastrzeżenia swojego numeru PESEL ma chronić obywateli przed jego nieautoryzowanym wykorzystaniem oraz kradzieżą tożsamości. W skrócie – nawet, jeżeli ktoś zdobył nasze dane i zechce je wykorzystać w nieuczciwy sposób, na przykład chcąc wziąć na nas pożyczkę albo podpisać umowę na nasze dane, nic nie wskóra, jeżeli nasz PESEL jest zastrzeżony. Aplikacja mObywatel nie miała […]

Czytaj więcej

W 2023 roku „123456” wciąż jest najpopularniejszym hasłem według badań NordPass

Żyjemy w XXI wieku, w realiach, które pozwoliły na przeniesienie wielu aktywności, w tym tak oficjalnych, jak obsługa spraw urzędowych i bankowych, do Sieci. Portale społecznościowe, konta na platformach streamingowych, potrzeba zarejestrowania się w niemałej liczbie portali i aplikacji, żeby móc coś obejrzeć, przeczytać, napisać, zobaczyć, załatwić lub stworzyć. Nieważne, czy w pracy, czy w czasie wolnym. No i trzeba pamiętać, że dostępu do każdego z tych strzeże jakieś hasło. […]

Czytaj więcej

Hakerzy potrafią złamać 8-znakowe hasło w godzinę

Nawet osoby niewtajemniczone w tajniki cyberbezpieczeństwa wiedzą, że podstawową cechą silnego hasła jest liczba znaków. Tym bardziej więc warto wiedzieć, że właśnie legł w gruzach mit głoszący, że hakerzy nie złamią hasła składającego się z 8 znaków. W wielu poradnikach dotyczących bezpieczeństwa IT często można spotkać zalecenia, aby hasła zawierały co najmniej 8 znaków. To rekomendacja powielana od kilku lat na zasadzie „kopiuj […]

Czytaj więcej

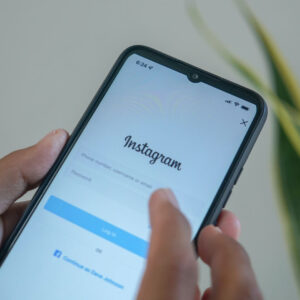

Meta ponownie pod ostrzałem władz USA. Tym razem chodzi o zdrowie psychiczne dzieci i młodzieży

Korporacja dowodzona przez Marka Zuckerberga, pod szyldem której działają takie marki jak Facebook, Instagram i WhatsApp, ponownie wpadła w prawne tarapaty, tym razem wielkiego kalibru. Pozew zbiorowy wystosowany przez amerykańskie władze dotyczy sposobu, w jaki algorytmy m.in. Facebooka i Instagrama wpływają na zdrowie psychiczne dzieci i młodzieży. O tym, że nad Metą ponownie zbierają się ciemne chmury mówiło się już od pewnego czasu. Natomiast 24 […]

Czytaj więcej

Czy unijne prawo ochroni nas przed sztuczną inteligencją?

W czerwcu Parlament Europejski przegłosował regulacje związane ze sztuczną inteligencją, tzw. AI Act. Wiele osób zastanawia się teraz, czy dokument ten realnie chroni nas przed zagrożeniami AI? Czy jego twórcy pominęli istotne kwestie w zakresie m.in. cyberbezpieczeństwa, które szybko odczuje także rynek tradycyjnego biznesu? Najważniejszą częścią AI Act są kategorie ryzyka związane ze stosowaniem sztucznej inteligencji – minimalne, ograniczone, […]

Czytaj więcej

Czerwony Krzyż apeluje do hackerów: działajcie etycznie

Od rozpoczęcia inwazji na Ukrainę mamy do czynienia z niespotykanym dotąd ruchem cyberpatriotycznych gangów. Grupy, działające po obydwu stronach, przygotowują ataki, których celem zwykle jest pozyskiwanie wrażliwych danych lub paraliż krytycznej infrastruktury. Ten nowy rodzaj wojny, nie został jeszcze opisany prawem międzynarodowym. Aby zagwarantować etyczność takich działań, Międzynarodowy Komitet Czerwonego Krzyża ogłosił osiem zasad postępowania dla cywilnych […]

Czytaj więcej

Microsoft przypadkiem udostępnił 38 TB wrażliwych danych

Jeżeli miałeś kiedyś kiepski dzień w pracy, to warto poddać go głębszej refleksji i zastanowić się, czy był aż tak kiepski, jak w przypadku ekipy z zespołu badawczego Microsoft AI, zajmującego się tematem wykorzystania sztucznej inteligencji. Otóż rzeczony zespół w trakcie wykonywania swojej pracy naraził korporację na bardzo groźne konsekwencje. Wyciek ujawniony przez firmę Wiz, zajmującą się kwestiami cyberbezpieczeństwa, to doskonały przykład, jak […]

Czytaj więcej

45 proc. Polaków nie wie, na czym polegają tegoroczne zmiany w Kodeksie Pracy dotyczące pracy zdalnej

Zaledwie 55 proc. respondentów jest świadomych obowiązujących od tego roku przepisów dotyczących pracy zdalnej. Wyniki najnowszego badania przeprowadzonego przez ClickMeeting, polską platformę do wideokonferencji i spotkań online, zwracają uwagę na niski poziom wiedzy o tegorocznych zmianach w Kodeksie Pracy. Aż 44 proc. pra-cowników nie zostało poinformowanych o zbliżających się regulacjach, a 36 proc. an-kietowanych dowiedziało się o nich od pracodawcy. Nowelizacja Kodeksu Pracy, […]

Czytaj więcej

Cyberprzestępcy szukają ofiar przez OnlyFans

Jak donosi BleepingComputer, w Sieci rozprzestrzenia się kampania malware z wykorzystaniem serwisu OnlyFans. Cyberprzestępcy tworzą sztuczne treści, również te przeznaczone tylko dla dorosłych, i za ich pomocą infekują urządzenia trojanem znanym jako „DcRAT”. Jednym z takich działań było stworzenie sztucznych, nagich zdjęć byłej aktorki filmów erotycznych Mii Khalify. Kampania trwa od stycznia 2023 r. i rozprzestrzenia się za pomocą plików […]

Czytaj więcej

Unia Europejska robi porządek z bateriami. Wymienne akumulatory w smartfonach do 2027 roku

Rada Europejska przyjęła nowe regulacje dotyczące baterii z różnego rodzaju urządzeń elektrycznych, w tym przenośnych oraz akumulatorów pojazdów elektrycznych. Przepisy mają obejmować cały cykl życia baterii – od produkcji po ponowne wykorzystanie i recykling. Wszystko w trosce o klimat, zrównoważony rozwój oraz dekarbonizację Europy. Nowe wytyczne, które mają wejść w życie do 2027 roku mogą nie spodobać się producentom elektroniki. Dla nich […]

Czytaj więcej

Pozew zbiorowy przeciwko Google. Nowa polityka prywatności nie wszystkim się spodobała

Kontynuując myśl z tytułu – niewykluczone, że zaktualizowany zapis polityki prywatności usług Google bardzo spodobał się za to… prawnikom, gdyż roboty im nie zabraknie. A jeżeli tego typu procesy technologiczni potentaci będą przegrywać, to i na stan finansów firmy prawnicze nie powinny narzekać. We wtorek do siedziby firmy wpłynął zbiorowy pozew przeciwko nowym zapisom dotyczącym zbierania danych i wykorzystywania danych przez Google. Chodzi nie tylko o potencjalne zagrożenie […]

Czytaj więcej

OpenAI i Meta pozwane. Poszło o prawa autorskie

W ostatnim newsie, dotyczącym zmiany jednego z zapisów w polityce prywatności Google, pisałem, że kwestią czasu jest, kiedy firmy tworzące różnego rodzaju modele SI oraz czatboty będą musiały mierzyć się z coraz to kolejnymi pozwami dotyczącymi naruszania praw autorskich. Modele językowe na ten moment nie zawsze rozróżniają, czy wykorzystywana przez nie treść jest chroniona takowymi zapisami, czy też nie. Ponadto, sama kwestia wykorzystania SI i tworzonych […]

Czytaj więcej

Emotka kciuka w górę potraktowana jako potwierdzenie zawarcia umowy– przypadek z Kanady

Prasa rozpisuje się o pewnym przypadku z Kanady, gdzie sąd orzekł, że wysłanie dostawcy znanego na całym świecie emotikona z podniesionym kciukiem, mogło oznaczać zgodę na transakcje. To przypadek precedensowy i dotyczy tej konkretnej sytuacji, a czytając newsy z polskich i zagranicznych portali można odnieść wrażenie, że emotka, o której mowa, będzie teraz traktowana na równi z podpisem i pieczątką, co jest oczywiście bzdurą. O co właściwie chodzi? O historię pewnego przedsiębiorcy […]

Czytaj więcej