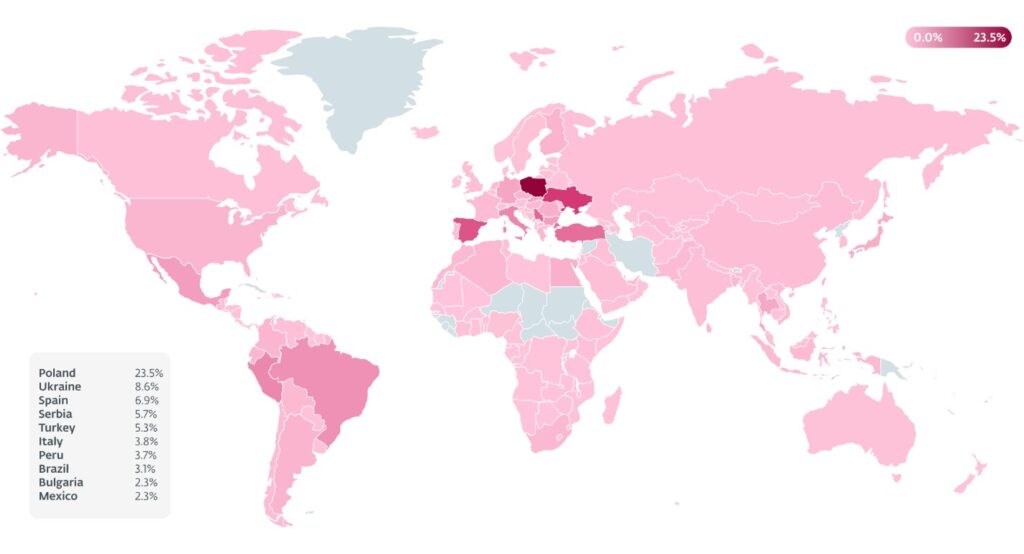

Spam może być groźniejszy, niż nam się wydaje. Analitycy ESET wykryli kampanie, w których przestępcy, podszywając się pod prawdziwe firmy i ich pracowników, rozsyłali fałszywe maile i w ten sposób wykradali cenne dane. W drugim półroczu 2023 roku w Polsce powstrzymano 26 000 takich ataków. W żadnym inny kraju nie było ich tak wielu.

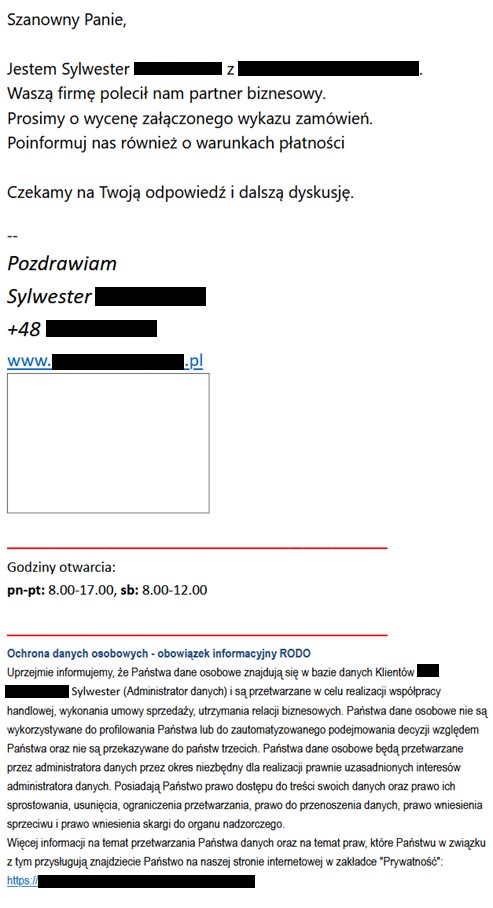

Kampania spamowa była wymierzona w firmy w Polsce, a wykorzystywane w niej wiadomości email dotyczyły ofert współpracy B2B. Cyberprzestępcy wyjątkowo skrupulatnie planowali swoje działania – dla uwiarygodnienia wysyłanej cyfrowej korespondencji, atakujący tworzyli adresy e-mail, imitujące domeny faktycznie istniejących firm. Zmieniali literę w nazwie firmy lub, w przypadku wielowyrazowej nazwy, kolejność słów.

Przestępcy przejmowali także istniejące służbowe konta poczty email, aby wysyłać z nich spam, który do złudzenia przypominał prawdziwe maile z ofertami. W ten sposób, nawet jeśli potencjalna ofiara zwracała uwagę na standardowe sygnały ostrzegawcze w wiadomości email, mogła nie rozpoznać ataku.

Przestępcy wykonali imponujący research i wykorzystali istniejące nazwy polskich firm, a nawet wiarygodnie wyglądające stopki, nazwiska pracowników czy właścicieli oraz ich dane kontaktowe. W tej sposób, kiedy ofiara wyszukiwała nadawcę wiadomości np. w Google, odnajdowała prawdziwą osobę i była bardziej skłonna otworzyć załącznik zawierający złośliwe oprogramowanie.

Treść wiadomości spamowych w wielu przypadkach była dość rozbudowana. Tego typu wiadomości trzeba uznać za wyjątkowo niebezpieczne, ponieważ odbiegają od standardowych kampanii spamowych pełnych błędów gramatycznych i już na pierwszy rzut oka wyglądających podejrzanie.

Oto przykład takiego maila, który zawiera nawet komunikat z informacją o przetwarzaniu danych osobowych:

Do tego typu maila dołączany był plik, zawierający złośliwe oprogramowanie, które wykradało dane logowania z przeglądarek i klientów poczty email, aby uzyskać dalsze dostępy. Nie wiadomo, czy grupa cyberprzestępcza była bezpośrednio zainteresowana wykradanymi danymi uwierzytelniającymi, czy też zostałyby one później sprzedane innym groźnym organizacjom. Pewne jest natomiast, że dostęp do nich otwiera możliwość dalszych ataków, zwłaszcza poprzez ransmoware.

– Otwieranie załączników z takich wiadomości może mieć poważne konsekwencje tak dla osób prywatnych, jak i firm, w których pracują. Radzimy dokładnie sprawdzać, czy wiadomość jest wiarygodna, jeszcze przed otwarciem załącznika i stale używać niezawodnego oprogramowania zabezpieczającego, które jest w stanie powstrzymać atak – ostrzega Jakub Kaloč, analityk ESET, który odkrył opisywaną kampanię.

W tym samym czasie, kiedy miały miejsce ataki w Polsce, analitycy ESET zarejestrowali również kampanie w Ukrainie, Hiszpanii, Serbii, Słowacji i Bułgarii. Podobnie jak w Polsce, działania przestępców były wymierzone głównie w lokalne firmy.

źródło: informacja prasowa

grafika główna przygotowane przez ChatGPT