ProteGO Safe – aplikacja od Ministerstwa Cyfryzacji, która miała pomóc nam w uporaniu się z lockdownem, okazała się być nie najlepszym tworem. Jej stosowania odradzał nawet programista, który przy niej pracował. Mało? Promocją ProteGO zajęły się niedawno trolle z wykorzystaniem botów i fałszywych kont na Twitterze.

ProteGO miało pomóc Polakom “wyjść z najostrzejszych obostrzeń związanych z pandemią”. Okazało się jednak, że ProteGO bardziej wyszło na aplikację, która pozostanie przykładem groteski, panującej wraz z epidemią COVID-19. Lecz co to jest ProteGO oraz dlaczego wylewa się na nie takie wiadro pomyj?

ProteGO Safe – co to?

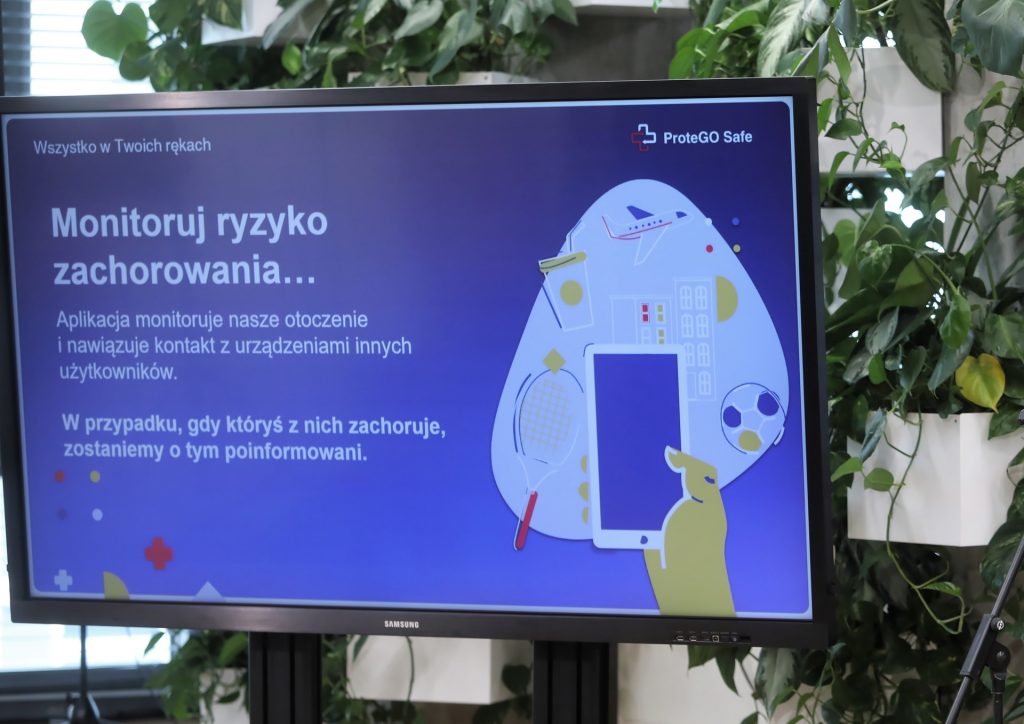

Ogólne działanie aplikacji nie wzbudza podejrzeń, ba, wręcz napawa optymizmem. Oto ProteGO Safe – system, który dzięki dostępnym informacjom oraz komunikacji Bluetooth z innymi urządzeniami określa ewentualne ryzyko zakażenia się koronawirusem i informuje o tym w awaryjnej sytuacji.

“ProteGO Safe to aplikacja, która pomoże nam w wychodzeniu z najostrzejszych obostrzeń związanych z pandemią. Im więcej z nas będzie z niej korzystać, tym szybciej i skuteczniej ograniczymy tempo i zasięg rozprzestrzeniania się koronawirusa. To także profesjonalna pomoc zarówno dla zdrowych, jak i zakażonych osób. Nasza aplikacja korzysta z API opracowanego przez Apple i Google.” – taki komunikat możemy przeczytać na witrynie Ministerstwa Cyfryzacji oraz na stronie aplikacji w Sklepie Google lub AppStore.

Poza możliwością wykrywania potencjalnego zagrożenia ProteGO oferuje również przeprowadzenie testu oceny ryzyka w formie ankiety, badającego czy znajdujemy się w grupie niskiego, średniego, czy też wysokiego ryzyka. Ministerstwo gwarantuje przy tym, że wszystkie zbierane dane są anonimowe, zaś ich przetwarzanie oparte będzie o RODO.

ProteGO z problemami

Pierwsze niespodziewane akcje zaczęły się pod koniec kwietnia 2020 roku. Wtedy bowiem Ministerstwo Cyfryzacji wpadło na pomysł, by zachęcić Polaków do instalowania aplikacji… wprowadzaniem ograniczeń dla wszystkich, którzy z niej jeszcze nie korzystają.

Już wtedy budziło to poważne wątpliwości, albowiem aplikacja nie była jeszcze dostępna na smartfony z iOS. Mimo tego w przypadku braku ProteGO mieliśmy nie otrzymywać przywileju wcześniejszego wchodzenia do sklepu (co miało być gwarantem dla użytkowników korzystających z apki).

Problemem nie było jednak samo zmuszanie do zainstalowania ProteGO, gdyby system był rzeczywiście zaprojektowany według standardów prywatności i bezpieczeństwa. Z tym szybko rozprawił się Jarek Potiuk na Githubie, wskazując między innymi na problem z poprawnym działaniem samej aplikacji (jeżeli nie jest ona non stop włączona na głównym ekranie, nie spełnia swoich zadań), a także systemu, który zamiast korzystać z decentralizacji, zaprojektowany został jako scentralizowany. Generuje to ogromne pole do nadużyć w postaci deanonimizacji użytkowników oraz sprawdzania skąd pochodzą konkretne dane.

Ciekawym wątkiem były także przepychanki na linii Ministerstwa Cyfryzacji i redaktorów serwisu Niebezpiecznik.pl, związane właśnie z kwestiami bezpieczeństwa aplikacji ProteGO. O tym możecie szczegółowo przeczytać tutaj. Polecam dla ludzi o mocnych nerwach, śmiech przez łzy.

Negatywnie o ProteGO wypowiadał się także programista, pracujący przy jego projektowaniu. W swoim wątku na Githubie wskazywał nie tylko na problemy z centralizacją, ale także na słabe zabezpieczenia technologii Bluetooth. Również napisał to, co inne osoby z branży – z powodu braku na tamten moment odpowiednich opcji systemowych w Android oraz iOS nie jest możliwe, by aplikacja ProteGO działała poprawnie w tle.

Jasisz w wątku na Githubie opisał także kolejny niepokojący przypadek. Po podpisaniu oświadczenia dla Ministerstwa Cyfryzacji profilem zaufanym, otrzymał on podziękowania z dodaną doń pełną listą e-maili wszystkich osób, które podpisały takowy dokument. Chociaż ten ludzki błąd nie był aż tak “drastyczny”, wyobraźmy sobie, że do podobnego incydentu dochodzi z użyciem danych pochodzących ze scentralizowanego systemu ProteGO.

Walka z hydrą

Po poważnych zarzutach Ministerstwo Cyfryzacji postanowiło coś z tym fantem zrobić. Zdecydowano się na implementację protokołu od Google i Apple, którego dopominali się niezależni eksperci. Jednocześnie jednak programiści MC podjęli decyzję o uaktualnieniu aplikacji ProteGO z wykorzystaniem komponentu WebView, pozwalającego uruchomić coś na kształt strony internetowej w natywnej aplikacji.

Spytacie – co w tym złego? Mnóstwo złego. Problemy szczegółowo opisał w swoim artykule pentester Tomasz Zieliński.

Krótka analiza aplikacji wykazała, że z powodu takiej konstrukcji aplikacji nie można dokonać audytu bezpieczeństwa, albowiem cały moduł wykonawczy pobierany jest bezpośrednio z serwera ministerstwa i nie jest dostępny w kodzie źródłowym.

Co więcej, operatorzy serwera mogą z łatwością deanonimizować użytkowników poprzez wykorzystanie unikalnego elementu w kodzie. Ale co z tego, skoro samo pobranie informacji pozostawi w logach serwera informacje o urządzeniu, które tego dokonało.

Przyznanie programowi wymaganych uprawnień w połączeniu ze scentralizowanym systemem to również spore pole do nadużyć, np. w formie sterowania komunikatami o zagrożeniu w regionach wysokiego ryzyka w celach politycznych (dość skrajny przykład, mam nadzieję).

Całość zwieńcza kolejny problem związany z centralizacją systemu i pobieraniem modułów z serwerów Ministerstwa Cyfryzacji. Wystarczy bowiem przejąć ten serwer, by uzyskać dostęp do wszystkich użytkowników aplikacji ProteGO Safe i w ten sposób wysłać im niepostrzeżenie złośliwy kod, zaszyty w pobierany moduł. Niemożliwe? To przypomnijmy sobie atak na KNF w 2017 roku…

Siatka trolli promująca ProteGO

A na deser najświeższe informacje prosto z Twittera! Jeżeli mało wam problemów z licznymi lukami, centralizacją, brakiem odpowiednich zabezpieczeń i pełnej anonimizacji, do całej sprawy z ProteGO dochodzi… farma trolli.

Cała afera doprowadziła do próby ocieplenia wizerunku Ministerstwa Cyfryzacji. Zorganizowano spotkania z udziałem ministrów oraz twórców aplikacji, w których dyskutowano o przyszłości ProteGO. Zaznaczono także plany poprawy bezpieczeństwa i prywatności użytkowników.

Cel zapewne zostałby w jakimś stopniu osiągnięty, gdyby nie nagły wzrost ilości pozytywnych opinii o aplikacji na Twitterze. W ostatnich dniach w tym serwisie społecznościowym obserwowano zintensyfikowaną aktywność osób zachwalających system ProteGO na każde możliwe sposoby. Nie byłoby w tym nic dziwnego (w końcu nie tylko obóz rządzący korzysta z tej niezbyt wyszukanej formy marketingu szeptanego), gdyby nie fakt, że autorzy postów podszywali się pod nieistniejące osoby ze świata nauki.

ProteGO wychwalał chociażby profesor Krzysztof Mantucki, który konto na Twitterze założył w czerwcu 2020 roku i publikował treści wyłącznie polityczne.

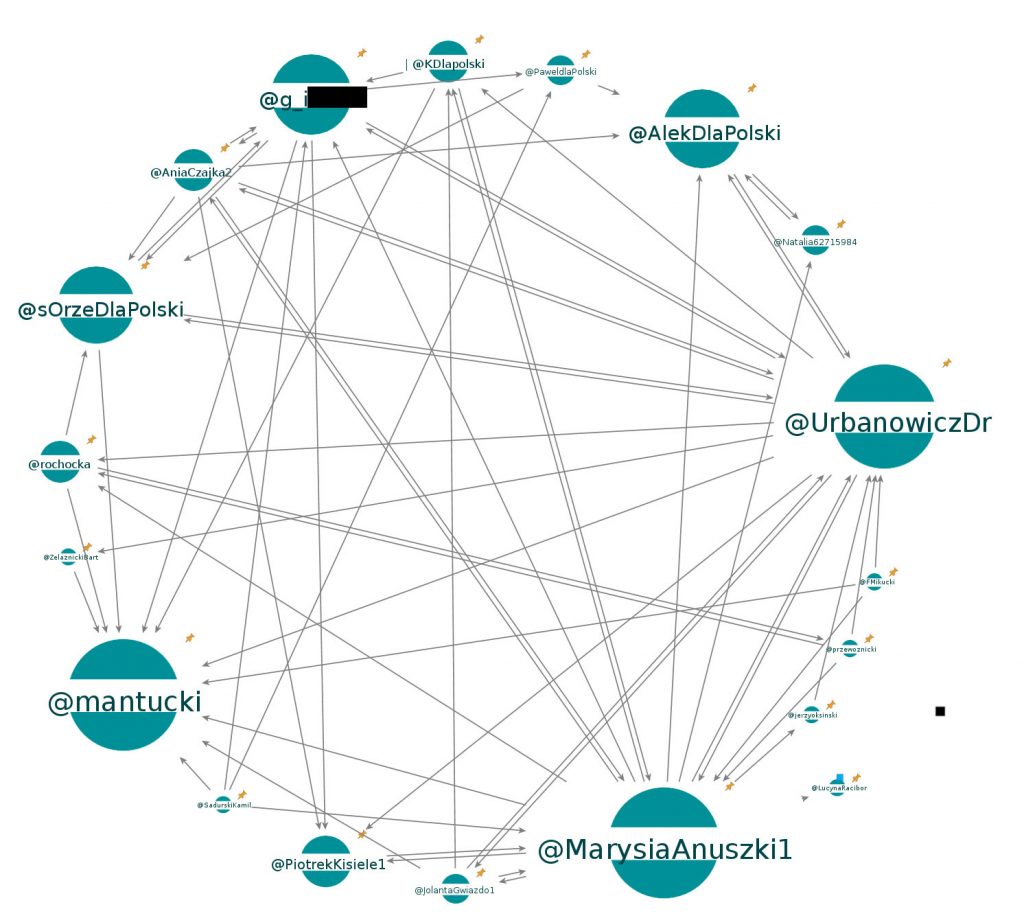

To jednak wierzchołek góry lodowej. Portal Niebezpiecznik.pl przeanalizował całą siatkę powiązań kont, z których pisano pozytywne komentarze o ProteGO. Wyłoniono 20 “reprezentantów”, którzy często kilka razy w ciągu dnia pisali posty o aplikacji ministerstwa.

Wszyscy użytkownicy pojawili się niedawno (maj/czerwiec 2020), ich zdjęcia pochodzą albo z Internetu, albo ze strony thispersondoesntexist.com, wykorzystującej SI do generowania fałszywych zdjęć. Poza wychwalaniem ProteGO właściciele kont wykazywali spore zainteresowanie działaniami prezydenta Dudy oraz premiera Mateusza Morawieckiego. Jeszcze ciekawsze jest to, że niektóre fałszywe konta na Twitterze obserwują… znani politycy.

To nadal nie koniec maratonu. Wciąż nie wiemy ile tak naprawdę kosztowała aplikacja ProteGO oraz czy istotne zmiany rzeczywiście zostaną wprowadzone (a jeśli tak, to kiedy). Mnie osobiście opinie fałszywych profesorów socjologii z Twittera nie skłoniły do instalacji rządowej aplikacji. A Was?

Źródła: Niebezpiecznik.pl, InformatykZakladowy.pl, Potiuk Github, Jasisz Github. Fot. RadioZet.pl, Gov.pl, Niebezpiecznik.pl.