Naukowcy z Royal Holloway University w Londynie i Uniwersytetu w Katanii odkryli lukę w inteligentnym głośniku Amazon Echo, dzięki której urządzenie wypowiada złośliwe komendy, a następnie je realizuje.

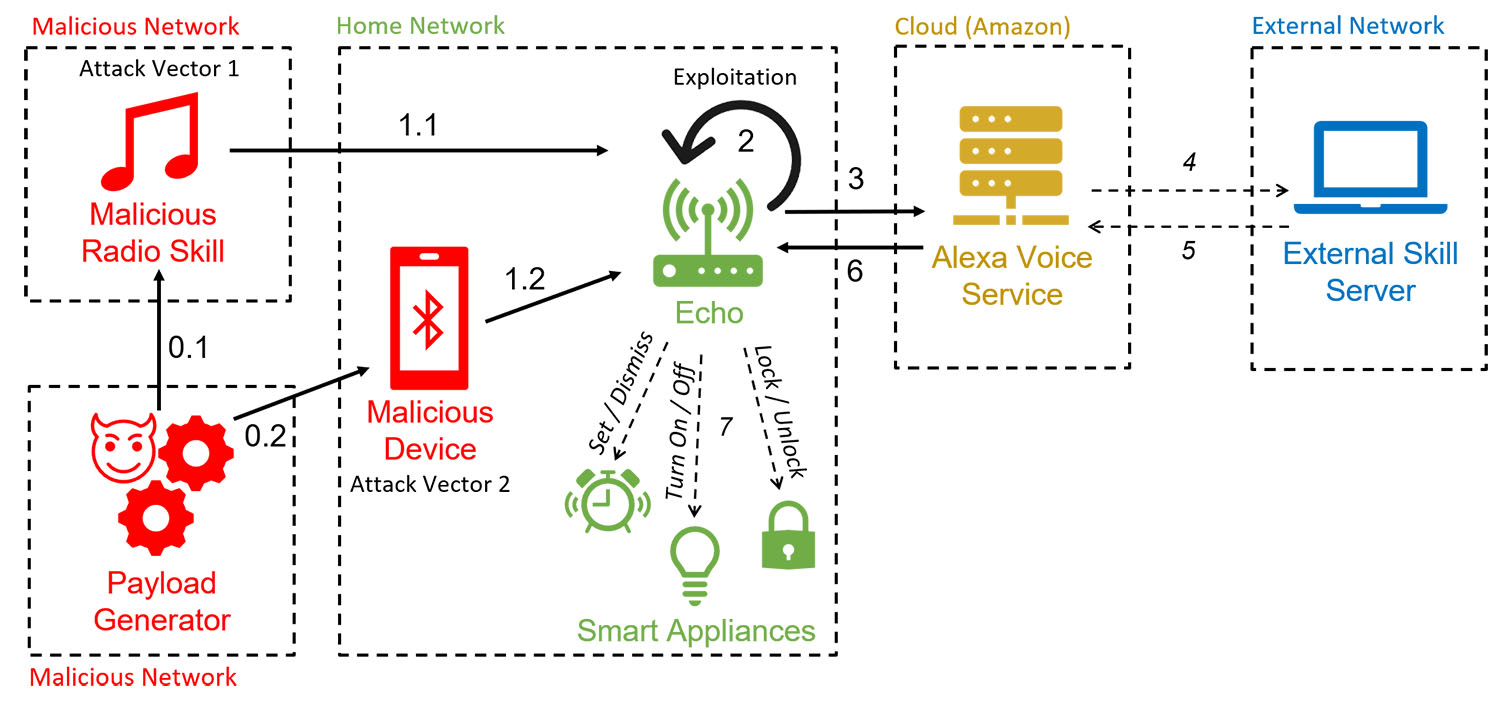

Badacze nazwali nową formę ataku Alexa kontra Alexa (lub w skrócie AvA). Polega ona na tym, że napastnik przejmuje kontrolę nad głośnikiem Echo i nakazuje mu wypowiadać złośliwe instrukcje. Haker korzystając z AvA może kontrolować urządzenia Echo ofiary przy użyciu popularnej metody odtwarzania dźwięku, takich jak stacja radiowa działająca jak serwer C&C lub sprawiająca, że Echo Dot działa jako głośnik dla pobliskiego urządzenia ze złączem Bluetooth. AvA uruchamia się, gdy urządzenie Echo łączy się z jednym z tych wektorów ataku. Hakerzy mają duże pole do popisu – mogą np. za pośrednictwem asystenta głosowego Alexa zrealizować nieautoryzowane zakupy lub włączyć i wyłączyć urządzenia IoT w domu lub biurze.

Domyślnie urządzenia Amazon Echo zmniejszają głośność za każdym razem, gdy słyszą swoje kolejne słowa, a tym samym dłuższe polecenia są niesłyszalne. Niemniej naukowcy odkryli, iż mogą wysyłać tego typu komendy np. „Ustaw kuchenkę mikrofalową na 200 stopni Celsjusza”, wykorzystując podatność „FVV” (Full Volume Vulnerability).

Badacze z Wielkiej Brytanii i Włoch zwracają uwagę też na tzw. „atak maski”. Napastnik może przechwycić polecenia i przechowywać je w bazie danych. To pozwala hakerowi na wydobycie prywatnych danych, zbieranie informacji o używanych umiejętnościach i tym samym poznanie nawyków użytkowników.

– Zresetowanie urządzenia Echo do ustawień fabrycznych jest najbezpieczniejszym sposobem na trwałe odłączenie urządzenia Echo od wektora ataku. Warto też wyciszyć mikrofon urządzenia Echo w nocy lub gdy jego właścicieli nie ma w pobliżu. Uniemożliwia to samodzielne wydanie jakiegokolwiek polecenia – doradza Mariusz Politowicz z firmy Marken, dystrybutora rozwiązań Bitdefender w Polsce.

AVA jest zagrożeniem dla urządzeń Echo Dot trzeciej i czwartej generacji. Dobrą wiadomością jest to, że aby atak się powiódł, Echo musi być wcześniej przygotowane – poprzez pobranie i uruchomienie złośliwego exploita lub atakującego znajdującego się w pobliżu inteligentnego głośnika i sparowania go z urządzeniem obsługującym technologię Bluetooth.

– Chociaż nie ma dowodów na to, że ktokolwiek wykorzystał tę lukę na urządzeniach Amazon Echo w złych zamiarach, oczywistym jest, że gigant technologiczny postąpiłby mądrze, gdyby zastosował środki zaradcze – takie jak ignorowanie wszelkich poleceń, które urządzenie wypowiedziało na głos. – dodaje Mariusz Politowicz.

źródło: informacja prasowa, grafika: ava-attack.org