Firma HP Inc. opublikowała najnowszy raport HP Wolf Security Threat Insights Report, analizujący naruszenia w kwestii cyberbezpieczeństwa. Wykorzystując metodę izolowania zagrożeń, które ominęły narzędzia wykrywające i trafiły do punktów końcowych użytkowników, HP Wolf Security zyskało narzędzie do analizy najnowszych technik wykorzystywanych przez cyberprzestępców.

Zespół ds. badania zagrożeń HP Wolf Security znalazł dowody na to, że cyberprzestępcy wykorzystują nowopowstałe luki związane z dniem zerowym, a konkretniej exploitem umożliwiającym zdalne zhakowanie kodu przeglądarki dokumentów MSHTML w programie Microsoft Office. Zagrożenie zostało po raz pierwszy wychwycone przez HP 8 września br., na tydzień przed wprowadzeniem patcha 14 września.

Do 10 września br. zespół HP odkrył skrypty zaprojektowane, aby zautomatyzować tworzenie tego exploita (zostały udostępnione w serwisie GitHub). O ile nie zostanie w porę zneutralizowany, exploit umożliwia hakerom zaatakowanie punktów końcowych przy bardzo niewielkiej interakcji użytkownika. Wspomniany exploit wykorzystuje zainfekowany plik archiwum wdrażający złośliwe oprogramowanie za pośrednictwem dokumentu pakietu Office. Użytkownicy nie muszą nawet otwierać pliku, wystarczy wyświetlić go w okienku podglądu Eksploratora plików, aby zainicjować atak. Gdy urządzenie zostanie zhakowane, atakujący mogą zainstalować złośliwe oprogramowanie typu Backdoor i użyć je później lub sprzedać grupom przestępczym, wykorzystującym do swoich ataków oprogramowania ransomware.

Zespół ds. analizy zagrożeń HP Wolf Security zwrócił też uwagę na inne istotne zagrożenia dla bezpieczeństwa:

• coraz więcej cyberprzestępców korzysta z legalnych dostawców usług chmurowych i internetowych do przesyłania szkodliwego oprogramowania

W niedawnej kampanii GuLoader przestępcy przesyłali trojana zdalnego dostępu Remcos (RAT) na platformy, takie jak OneDrive, aby uniknąć systemów wykrywania włamań i przejścia testów białej listy. HP Wolf Security odkrył również, że wiele rodzin złośliwego oprogramowania jest hostowanych na platformach społecznościowych do gier, takich jak Discord.

• złośliwe oprogramowanie JavaScript wymykające się narzędziom do wykrywania zagrożeń

Hakerzy rozprzestrzeniają RAT JavaScript za pośrednictwem złośliwych załączników do wiadomości e-mail. Programy do pobierania JavaScript mają niższy współczynnik wykrywania niż programy do pobierania pakietu Office lub pliki binarne. RAT są coraz powszechniejsze, ponieważ atakujący dążą do kradzieży danych uwierzytelniających do kont firmowych lub portfeli kryptograficznych.

• podszywanie się pod Ugandyjski Narodowy Fundusz Ubezpieczeń Społecznych

Atakujący wykorzystali „typosquatting” – stosując sfałszowany adres internetowy podobny do oficjalnej nazwy domeny – aby zwabić ofiary na stronę, która pobiera złośliwy dokument Word. Wykorzystuje makra do uruchamiania skryptu PowerShell blokującego rejestrowanie zabezpieczeń i omijającego funkcję Windows Antimalware Scan Interface.

• przełączanie na pliki HTA rozprzestrzenia szkodliwe oprogramowanie jednym kliknięciem

Trojan Trickbot jest teraz dostarczany za pośrednictwem plików HTA (aplikacji HTML), wdrażając szkodliwe oprogramowanie zaraz po otwarciu zawierającego go załącznika lub pliku achive. Złośliwe pliki HTA, ze względu na swój rzadki charakter, są mniej narażone na wykrycie przez narzędzia do identyfikowania zagrożeń.

Średni czas, w którym firma musi zastosować, przetestować i w pełni wdrożyć poprawki z odpowiednimi kontrolami, wynosi 97 dni, co daje cyberprzestępcom możliwość wykorzystania tego „okna”. Chociaż na początku tylko wysoce zdolni hakerzy mogli wykorzystać taką lukę, zautomatyzowane skrypty obniżyły „poziom trudności”, czyniąc ataki dostępnymi dla mniej świadomych i dysponujących gorszymi zasobami cyberprzestępców. Zwiększa to znacznie ryzyko dla firm, ponieważ exploity luki są udostępniane na rynku masowym w miejscach takich jak podziemne fora – wyjaśnia Alex Holland, Senior Malware Analyst z HP Wolf Security Threat Research Team. – Exploity są zazwyczaj skuteczne w unikaniu narzędzi do wykrywania zagrożeń, ponieważ sygnatury mogą być niedoskonałe i szybko stają się przestarzałe, gdy zmienia się zrozumienie zakresu exploita. Spodziewamy się, że cyberprzestępcy włączą CVE-2021-40444 do puli swoich narzędzi, a potencjalnie nawet zastąpią one popularne exploity używane dziś do uzyskania początkowego dostępu do systemów, takie jak te wykorzystujące Equation Editor.

Ustalenia raportu opierają się na danych pochodzących z milionów punktów końcowych, na których działa program HP Wolf Security. Program śledzi złośliwe oprogramowanie, otwierając ryzykowne zadania w odizolowanych, mikrowirtualnych maszynach (micro Virtual Machines – micro VMs), aby zrozumieć i przechwycić pełny łańcuch infekcji, pomagając w łagodzeniu zagrożeń, które prześlizgnęły się przez inne narzędzia zabezpieczające. Dzięki temu klienci mogą bezpiecznie otwierać ponad 10 miliardów załączników do wiadomości e-mail, stron internetowych i plików do pobrania bez zgłoszonych naruszeń.

Kluczowe wnioski z raportu:

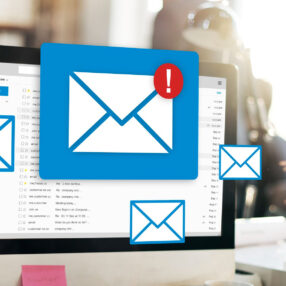

• 12% wyizolowanego złośliwego oprogramowania w poczcie e-mail ominęło co najmniej jeden skaner

• 89% wykrytego złośliwego oprogramowania było dostarczane za pośrednictwem poczty e-mail, podczas gdy pobieranie z sieci było odpowiedzialne za 11%, a inne wektory, takie jak wymienne urządzenia pamięci masowej, za mniej niż 1%

• najczęstszymi załącznikami używanymi do dostarczania szkodliwego oprogramowania były pliki archiwów (38% – co stanowi wzrost z 17,26% w porównaniu do zeszłego kwartału), dokumenty Word (23%), arkusze kalkulacyjne (17%) i pliki wykonywalne (16%)

• pięć najczęstszych przynęt phishingowych dotyczyło transakcji biznesowych, takich jak „zamówienie”, „płatność”, „nowy”, „wycena” i „zapytanie”

• raport wykazał, że 12% przechwyconego złośliwego oprogramowania było wcześniej nieznane

Nie możemy polegać wyłącznie na możliwości wykrywania. Krajobraz zagrożeń jest zbyt dynamiczny i jak widać na podstawie analizy HP, osoby atakujące coraz skuteczniej unikają narzędzi wykrywających – komentuje dr Ian Pratt, Global Head of Security for Personal Systems. – Przedsiębiorstwa muszą przyjąć kompleksowe podejście do bezpieczeństwa punktów końcowych, przestrzegając zasad ograniczonego zaufania, aby powstrzymać i odizolować najczęstsze źródła ataków, takie jak poczta e-mail, przeglądarki i pliki do pobrania. Wyeliminuje to powierzchnię ataku dla całych typów zagrożeń, dając organizacjom przestrzeń potrzebną do bezpiecznego koordynowania wprowadzanych aktualizacji.

Wykorzystane dane zostały zebrane w wirtualnych maszynach klientów HP Wolf Security od lipca do września 2021 r. Cały raport możecie podejrzeć tutaj.

źródło: informacja prasowa